Jeśli kiedykolwiek szukałeś hostingu, wiesz, że każdy dostawca zapewnia, że ich zabezpieczenia są „solidne jak skała”. Co brzmi pocieszająco… dopóki nie zdasz sobie sprawy, że „skała” może oznaczać granit, ale może też oznaczać ozdobny kamień do ogrodu.

Prawda jest taka, że „bezpieczny hosting” może oznaczać wszystko, od „zainstalowaliśmy raz certyfikat SSL” po „posiadamy centrum operacji bezpieczeństwa czynne 24/7, które skanuje zagrożenia, o których nigdy nawet nie słyszałeś.” A jeśli nie wiesz, na co zwracać uwagę, możesz płacić za granit, podczas gdy tak naprawdę dostajesz żwir.

Gdy strony WordPress zostają skompromitowane lub zhakowane, zazwyczaj nie dzieje się to dlatego, że ich właściciele są nieostrożni. Dzieje się tak, ponieważ ich bezpieczeństwo hostingu jest podstawowe lub niedbałe, podczas gdy firma powinna zaktualizować je do czegoś bardziej strategicznego. Więc zamiast zastanawiać się, czy twoje hosting jest bezpieczne (na co prawie każdy dostawca odpowie twierdząco), lepszym pytaniem jest:

Jaki poziom bezpieczeństwa otrzymuję — i czy odpowiada on wartości mojej strony oraz potrzebom mojego biznesu?

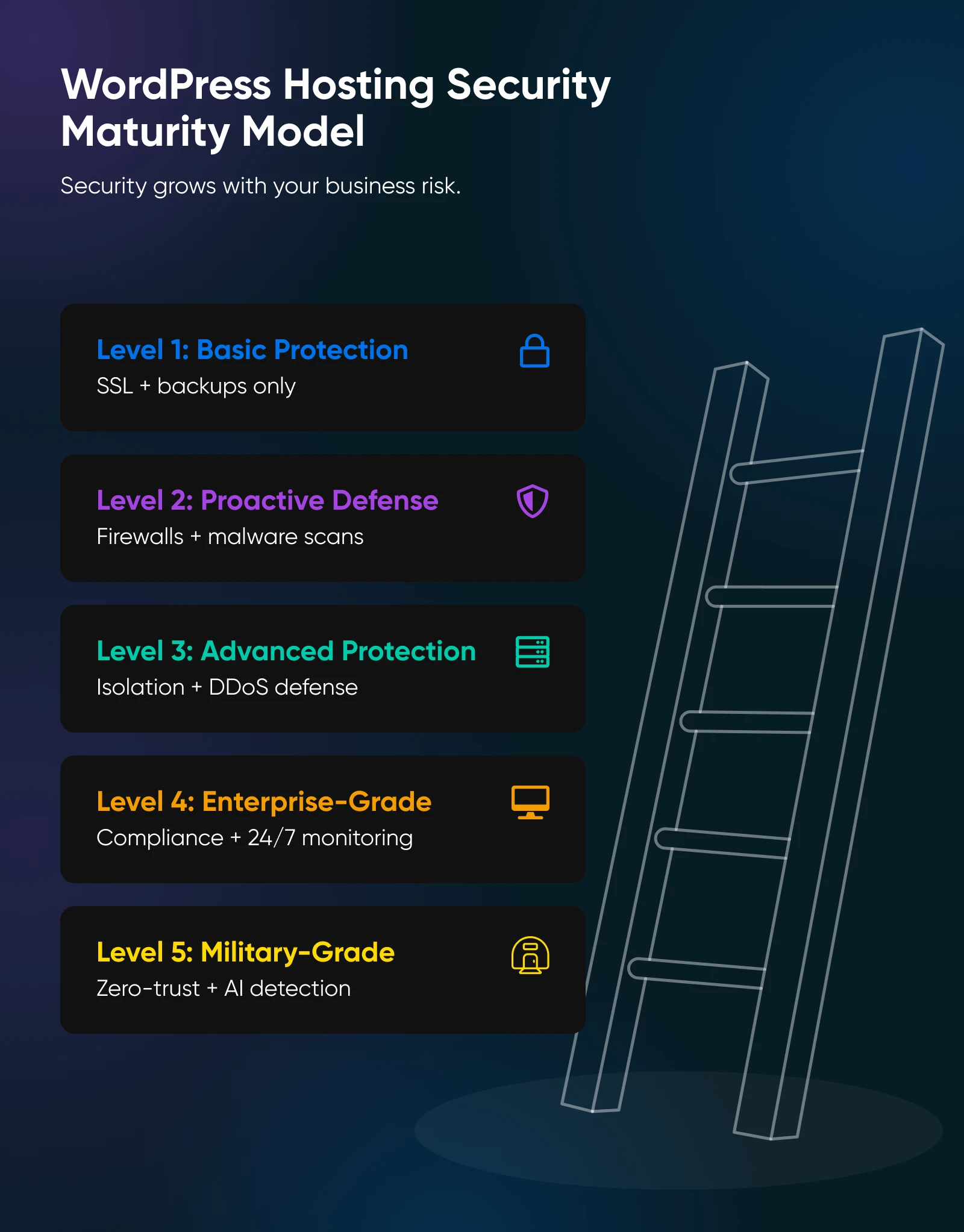

W tym przewodniku przeprowadzimy cię przez Model dojrzałości bezpieczeństwa hostingu WordPress, pięcioetapowy Framework, który prowadzi cię od podstawowych środków ostrożności do nieprzeniknionej, zgodnej z biznesem ochrony.

Zorientuj się, gdzie jesteś dzisiaj, z jakimi lukami możesz się mierzyć i czy twój hosting chroni twój rozwój.

Sprawdzenie Dojrzałości Bezpieczeństwa

Kiedy firma hostingowa mówi, że jest bezpieczna, prawdopodobnie nie kłamie. Może po prostu nie mówić całej prawdy. To trochę jak z menu w restauracji, które informuje o „lokalnych produktach”. Owszem, jajka pochodzą z farmy 10 mil stąd. Ale reszta twojej kolacji? Wyładowana z ciężarówki chłodni.

To problem z ogólnymi twierdzeniami dotyczącymi bezpieczeństwa: bez kontekstu są bez znaczenia. Certyfikaty SSL, zapory ogniowe, kopie zapasowe — to podstawa. Chronią twoją stronę przed najbardziej oczywistymi zagrożeniami, ale nie gwarantują, że jest bezpieczna przed rodzajem ataków, które mogą doprowadzić twoją firmę do upadku.

Dlaczego Bezpieczeństwo Hostingu WordPress Jest Inne

Nie wszystkie środowiska hostingowe zabezpieczają WordPressa w ten sam sposób. Ogólny hosting chroni na poziomie serwera, ale specyficzny dla WordPressa hosting wprowadza zabezpieczenia dostosowane do dokładnych sposobów, w jakie atakowane są strony WordPress — wtyczki, motywy, logowania i pliki konfiguracyjne.

Oto jak porównują się oba podejścia:

| Funkcjonalność | Zwykły Hosting | Hosting WordPress (zarządzany/specjalistyczny) |

| SSL & HTTPS | Zazwyczaj dostępne, ręczna konfiguracja | Zazwyczaj włączone automatycznie i dostępne |

| Firewall (WAF) | Standardowe zasady dla ataków internetowych | Dostosowany do zagrożeń WordPress (nadużycia logowania, XML-RPC, luki w pluginach) |

| Aktualizacje rdzenia/pluginów | Ręczne, zarządzane przez użytkownika | Często stosowane automatycznie lub na żądanie |

| Ochrona logowania | Standardowa ochrona przed brutalnymi atakami | Specyficzna dla WP (2FA, reCAPTCHA, limitowanie prób logowania na wp-login.php) |

| Zabezpieczenie plików | Konfiguracja przez użytkownika | Wstępnie skonfigurowane (ograniczenie dostępu do wp-config.php, wyłączenie ryzykownych funkcji) |

| Kopie zapasowe | Często ręczne lub za dodatkową opłatą | Automatyczne codzienne kopie zapasowe z łatwym przywracaniem |

| Wsparcie | Personel ogólnego hostingu | Eksperci szkoleni w zakresie WordPress |

Ukryte Koszty Bycia „Wystarczająco Bezpiecznym”

Działanie poniżej twoich potrzeb bezpieczeństwa może kosztować cię w realnym świecie.

- Przestoje, które niszczą sprzedaż: W niedawnym badaniu 500 profesjonalistów biznesowych, firmy zgłosiły utratę średnio pięciu godzin miesięcznie z powodu przestojów. Jeden na pięciu stwierdził, że traci ponad 2500 dolarów miesięcznie z tego powodu.

- Naruszenia, które cię obciążają: Prawie połowa badanych firm doświadczyła prób włamań z powodu słabej ochrony hostingu, a 32% doznało rzeczywistych naruszeń danych.

Bezpieczeństwo to sprzyjający wzrostowi czynnik

Zbyt wielu ludzi traktuje zabezpieczenia jako kłopot lub punkt do odhaczenia. To jest krótkowzroczne.

Zamiast tego, postrzegaj to jako ubezpieczenie na wypadek wzrostu:

- Szybkie, niezawodne strony podnoszą pozycje SEO i zadowalają klientów.

- Wytrzymałe zgodności i ochrona danych otwierają drzwi do nowych rynków i kontraktów.

- Kiedy masz pewność, że hosting wspiera twój rozwój, możesz skupić się na skalowaniu, a nie na łataniu dziur w zabezpieczeniach.

To nie tylko techniczne sukcesy; to ruchy biznesowe.

Model dojrzałości bezpieczeństwa w 5 etapach: Od podstawowego do nieprzeniknionego

Bezpieczeństwo strony internetowej to nie przełącznik, który włączasz lub wyłączasz. To raczej ściemniacz. Na najniższym ustawieniu nadal widzisz to, co jest przed tobą — ale masz możliwość zwiększenia światła, aby widzieć znacznie wyraźniej.

Model Dojrzałości Bezpieczeństwa Hostingu WordPress to nasz sposób na maksymalne rozjaśnienie sytuacji. Pomaga ci dokładnie zrozumieć, gdzie obecnie znajduje się twój hosting, przed jakimi zagrożeniami jesteś chroniony i gdzie kryją się luki.

Każdy poziom opiera się na poprzednim, zaczynając od podstawowych funkcji przetrwania i dochodząc aż do obrony na poziomie wojskowym, której większość małych firm nigdy nie będzie potrzebować (i nie powinna za nią płacić).

Celem jest dostosowanie bezpieczeństwa hostingu do rzeczywistego ryzyka biznesowego, abyś inwestował w ochronę, która ma sens dla Twojego ruchu, danych i celów wzrostu.

Zacznijmy od najniższego szczebla i wspólnie się wspnijmy.

Poziom 1: Podstawowa Ochrona

To jest etap „kempingu w twoim ogrodzie z latarką” w zakresie bezpieczeństwa hostingu. Masz trochę sprzętu — wystarczająco, aby przetrwać spokojną noc — ale jeśli nadejdzie burza lub szopy staną się ciekawe, nie jesteś do końca przygotowany, aby je odeprzeć. Na tym etapie aktualizacje pluginów i motywów są całkowicie ręczne. Wiele stron WordPress zostaje w tyle, co sprawia, że są otwarte na wykorzystanie luk, które zostały już załatane wyżej w hierarchii.

Na tym poziomie twój host dostarcza ci absolutne podstawy:

- Szyfrowanie SSL/TLS: Mała kłódka w przeglądarce oznaczająca, że połączenie Twojej strony jest bezpieczne. To podstawa; Google od lat faworyzuje strony HTTPS.

- Podstawowe kopie zapasowe: Raz dziennie lub podobnie, zazwyczaj przechowywane na tym samym serwerze (co jest jak trzymanie zapasowego klucza do domu pod wycieraczką).

- Środowisko Shared Hosting: Twoja strona prawdopodobnie znajduje się na tym samym serwerze co dziesiątki lub setki innych, dzieląc zasoby (a w niektórych przypadkach, podatności).

Od Czego Cię Chroni

Poziom 1 może chronić Cię przed przypadkowymi zagrożeniami, takimi jak podglądanie danych przez publiczne Wi-Fi, ostrzeżenia „Strona niezabezpieczona” pojawiające się u odwiedzających w przeglądarce, oraz drobne wpadki, takie jak przypadkowe usunięcie strony lub dwóch.

Czego To Cię Nie Chroni

Cokolwiek celowane, uporczywe lub zautomatyzowane. Atak siłowy na logowanie? Wykorzystanie luk w wtyczce? Nagły wzrost ruchu, który zawiesza twój serwer? Na poziomie 1 po prostu liczysz na to, że te rzeczy cię nie spotkają.

Dla Kogo Jest

Jeśli prowadzisz osobistego bloga, statyczną stronę informacyjną dla lokalnego klubu, albo dopiero zaczynasz przygodę z WordPress z minimalnym ruchem i bez e-commerce, Poziom 1 może być odpowiedni… na razie.

Ukryty Koszt Pozostania Tutaj

Czekanie, aż coś się stanie, aby ulepszyć swoje zabezpieczenia, to ryzyko. Gdy zaczniesz zbierać dane klientów, sprzedawać produkty lub osiągniesz regularny ruch, przekroczysz Poziom 1. Jeśli nie awansujesz, możesz znaleźć się w sytuacji, gdzie sprzątanie bałaganu będzie kosztować więcej niż rok lepszego hostingu.

Pytania, Które Powinieneś Zadać Swojemu Hostowi:

- Jak często wykonywane są kopie zapasowe i gdzie są przechowywane?

- Czy SSL jest wliczony i odnawiany automatycznie?

- Jak szybko mogę przywrócić moją stronę z kopii zapasowej, jeśli coś pójdzie nie tak?

Jeśli ich odpowiedzi są niejasne (lub wiążą się z dodatkowymi opłatami za podstawy), oznacza to minimalną możliwą inwestycję w bezpieczeństwo. To wystarczy dla strony hobbystycznej, ale nie dla biznesu, który faktycznie chcesz rozwijać.

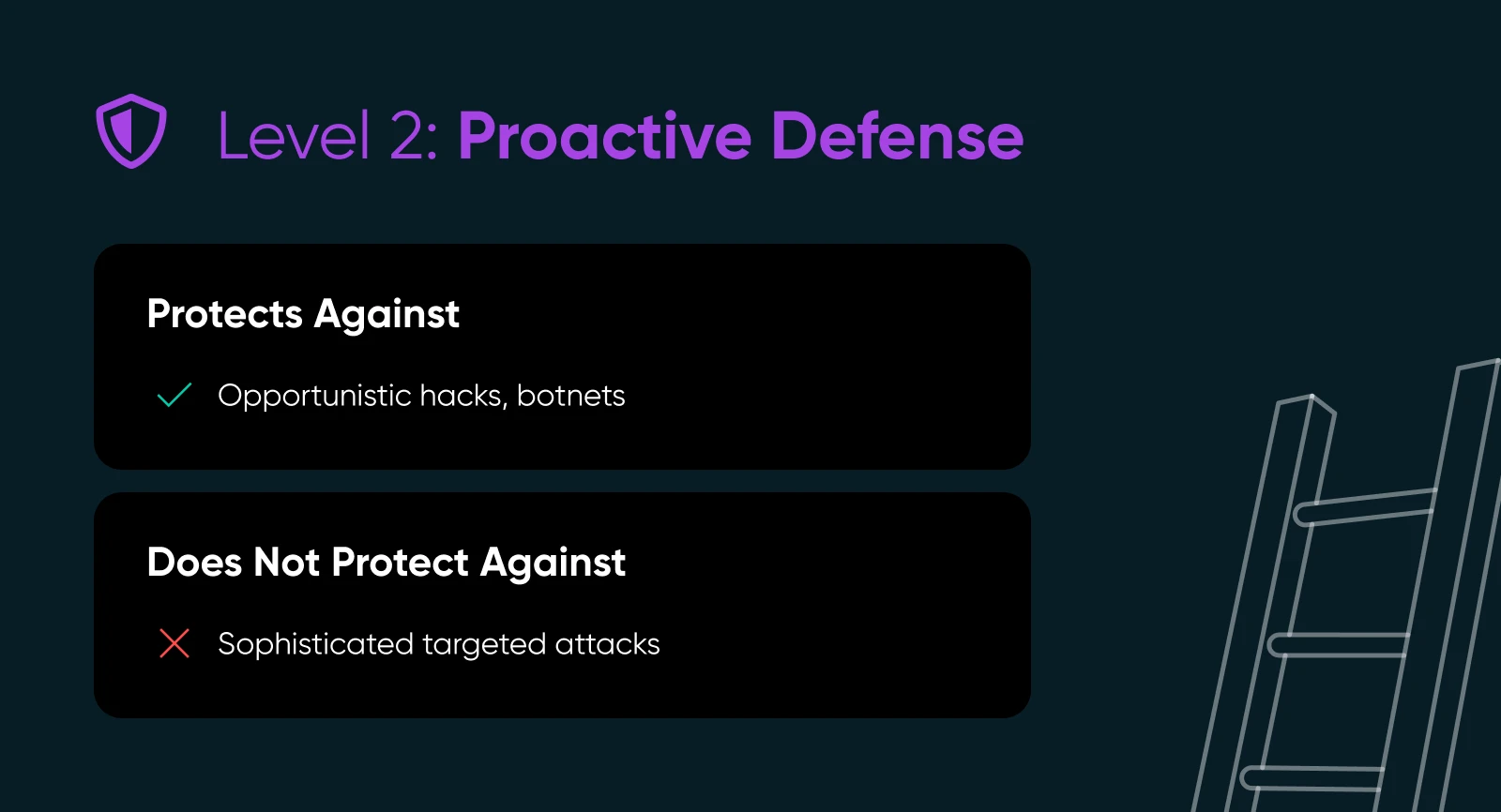

Poziom 2: Proaktywna Obrona

Jeśli poziom 1 to biwakowanie w twoim ogrodzie z latarką, to poziom 2 to przynajmniej sprawdzenie prognozy pogody, zanim rozstawisz namiot. Stawiasz pewne zabezpieczenia, aby kłopoty nie doszły do ciebie w pierwszej kolejności.

Na tym etapie twój host powinien oferować narzędzia, które aktywnie monitorują i blokują powszechne zagrożenia, a nie tylko usuwają ich skutki.

- Web Application Firewall (WAF): Filtruje złośliwy ruch zanim dotrze do twojej strony. Dobry WAF blokuje popularne ataki, takie jak wstrzykiwanie SQL i skrypty między witrynami. WAF dostosowany do WordPressa blokuje powszechne wektory ataków, takie jak nadużycia XML-RPC, próby brutalnego siłowania na wp-login.php oraz znane sygnatury exploitów wtyczek — rzeczy, które mogą umknąć zwykłym firewallom.

- Automatyczne skanowanie w poszukiwaniu złośliwego oprogramowania: Regularne przeglądy w poszukiwaniu złośliwego kodu ukrytego w twoich plikach.

- Ochrona przed brutalnym siłowaniem: Limity prób logowania lub uwierzytelnianie dwuskładnikowe, aby powstrzymać automatyczne boty przed atakowaniem twojej strony logowania.

- Podstawowy monitoring wydajności: Alerty o przestojach lub nietypowych skokach ruchu, dzięki czemu możesz szybko zareagować

Od czego Cię chroni

Poziom 2 pomaga odeprzeć okazjonalnych hakerów, zautomatyzowane botnety oraz najbardziej oczywiste luki w pluginach, których poszukują atakujący w internecie. Daje ci to również czas. Jeśli coś podejrzanego się pojawi, dowiesz się o tym, zanim rozwinie się to w poważny incydent.

Czego To Cię Nie Chroni

Zaawansowane, ukierunkowane ataki. Na poziomie 2 twoje zabezpieczenia są wciąż w dużej mierze „gotowe”, co oznacza, że zdeterminowani napastnicy mogą znaleźć sposoby, aby je obejść. Istnieje również ograniczona izolacja między twoją stroną a innymi na tym samym serwerze, więc w rzadkich przypadkach naruszenie bezpieczeństwa gdzie indziej może mieć wpływ również na twoją stronę.

Dla Kogo Jest

Małe i średnie firmy z aktywnymi aktualizacjami treści, skromną działalnością e-commerce lub rosnącymi listami mailingowymi. Jeśli zbierasz jakiekolwiek dane klientów (nawet tylko e-maile), powinieneś być przynajmniej tutaj.

Ukryty Koszt Pozostania Tutaj

Jesteś chroniony przed atakami na łatwo dostępne cele, które przestępcy najczęściej wybierają jako pierwsze, ale im bardziej wartościowa staje się twoja strona, tym większa jest na ciebie tarcza. Pozostawanie na Poziomie 2 zbyt długo jest jak zamknięcie drzwi frontowych, ale pozostawienie otwartych okien.

Pytania, które powinieneś zadać swojemu hostowi:

- Jak jest skonfigurowany twój WAF i czy aktualizuje się automatycznie?

- Jak często skanujesz w poszukiwaniu złośliwego oprogramowania i co robisz, gdy je znajdziesz?

- Czy ograniczasz próby logowania lub oferujesz 2FA?

Poziom 3: Zaawansowana Ochrona

Jeśli Poziom 2 to zamknięcie drzwi na klucz i ustawienie alarmu, Poziom 3 to zatrudnienie ochroniarza, który faktycznie potrafi wykryć kłopoty zanim się zaczną. Na tym etapie twój hosting aktywnie izoluje, monitoruje i dostosowuje się, aby powstrzymać nowe zagrożenia na ich drodze.

- Wykrywanie Zaawansowanych Zagrożeń: Stałe skanowanie, które nie tylko szuka znanych sygnatur złośliwego oprogramowania, ale również podejrzanych wzorców zachowań.

- Izolacja Kont I Procesów: Każda strona lub konto na serwerze jest odseparowane, dzięki czemu naruszenie bezpieczeństwa jednego nie wpływa na inne.

- Ochrona Przed Atakami DDoS: Obrona przed masowymi falami ruchu mającymi na celu przytłoczenie Twojej strony.

- Środowiska Stagingowe: Pozwalają bezpiecznie testować aktualizacje i zmiany przed ich wdrożeniem na żywo, zmniejszając ryzyko uszkodzenia Twojej strony lub wprowadzenia luk w zabezpieczeniach. Środowiska stagingowe są szczególnie ważne dla WordPress. Z tak wieloma wtyczkami i motywami, które ze sobą współdziałają, aktualizacje mogą zepsuć Twoją stronę, jeśli najpierw nie przetestujesz ich w środowisku testowym.

- Częstsze Kopie Zapasowe, Przechowywane Poza Serwerem: Jeśli coś pójdzie nie tak, możesz przywrócić system z czystej kopii zapasowej, która nie znajduje się tuż obok problemu.

Od Czego Cię Chroni

Poziom 3 zatrzymuje większość przypadkowych i wiele celowych ataków. Botnety, masowe próby automatycznego włamania oraz zakażenia międzystronnicowe są znacznie mniej prawdopodobne do przejścia. Zyskujesz także odporność na ataki związane z wydajnością, takie jak powodzie DDoS, które mogą unieruchomić niezabezpieczone strony.

Czego To Cię Nie Chroni

Wysoko wyspecjalizowane ataki skierowane bezpośrednio na twoją firmę lub zagrożenia wymagające zgodności z przepisami na poziomie korporacyjnym i monitoringu. Jest to solidna opcja pośrednia, ale nie jest przeznaczona dla organizacji zajmujących się regulowanymi danymi lub zagrożeniami na poziomie państwowym.

Dla Kogo Jest

Strony kluczowe dla przychodów, takie jak prężne sklepy internetowe, platformy członkowskie, agencje hostujące wiele stron klientów, czy jakakolwiek firma, gdzie przestój oznacza utratę realnych pieniędzy i zaufania.

Ukryty Koszt Pozostania Tutaj

Poziom 3 może wydawać się „odpowiedni” przez długi czas i dla wielu firm tak jest. Ale jeśli rozszerzasz działalność na rynki regulowane, zaczynasz przetwarzać bardziej wrażliwe dane klientów lub doświadczasz szybkiego wzrostu, różnice między Poziomem 3 a ochroną klasy korporacyjnej zaczynają mieć znaczenie.

Pytania, Które Powinieneś Zadać Swojemu Hostowi:

- Czy izolujesz konta na poziomie serwera?

- Jak szybko możesz zniwelować atak DDoS?

- Czy kopie zapasowe są przechowywane poza siedzibą i szyfrowane?

- Czy mogę utworzyć środowisko stagingowe do testowania?

Poziom 4: Klasy Przedsiębiorczej

W tym momencie przeszedłeś od posiadania zdolnego ochroniarza do prowadzenia własnego całodobowego centrum dowodzenia. Poziom 4 dotyczy strategii — nie tylko zatrzymywania ataków, ale także ich przewidywania, spełniania rygorystycznych wymagań zgodności oraz udowadniania, że to zrobiłeś.

- Monitorowanie przez Centrum Operacji Bezpieczeństwa (SOC): Całodobowa kontrola ludzka, wspierana przez zaawansowane narzędzia do obserwacji i reagowania na incydenty w czasie rzeczywistym.

- Infrastruktura gotowa na zgodność: Wsparcie dla standardów branżowych takich jak PCI DSS (dla danych kart kredytowych) czy GDPR (ochrona danych osobowych), z czytelną dokumentacją. Zgodność ma kluczowe znaczenie dla witryn WordPress eCommerce lub członkowskich. Jeśli prowadzisz WooCommerce i przetwarzasz dane kart kredytowych lub przechowujesz dane osobowe, bezpieczeństwo na poziomie przedsiębiorstwa może pomóc Ci spełnić wymogi PCI DSS i GDPR.

- Zaawansowane rejestrowanie i kontrola śledzenia: Wyczerpujące zapisy aktywności użytkowników i zdarzeń na serwerze dla przeglądów bezpieczeństwa i dochodzeń kryminalistycznych.

- Dostosowywalne zasady bezpieczeństwa: Możliwość dostosowania konfiguracji firewalla i monitorowania do Twojego konkretnego profilu ryzyka.

Od Czego Cię Chroni

Zaawansowane ataki ukierunkowane, naruszenia zgodności oraz rodzaje wielokierunkowych zagrożeń, które mogą sparaliżować firmę bez odpowiedniego nadzoru. Poziom 4 dostarcza ci dowodów, które potwierdzają twoje bezpieczeństwo przed regulatorami, partnerami i klientami.

Od Czego Nie Chroni Cię

Aktorzy państwowi lub najnowocześniejsze wykorzystanie luk zero-day. Poziom 4 jest niezwykle solidny, ale istnieje jeszcze ostateczny poziom dla organizacji o najwyższych stawkach.

Dla Kogo Jest

Ustanowione marki e-commerce, firmy SaaS, dostawcy usług finansowych, organizacje opieki zdrowotnej lub każdy, kto musi spełniać wymogi zgodności, jednocześnie utrzymując nieprzerwaną obsługę.

Ukryty Koszt Pozostania Tutaj

Jeśli faktycznie działasz w środowisku o wysokim ryzyku i wartości (myśl o poufnych danych R&D lub kontraktach rządowych), nawet kompleksowe obrony poziomu 4 mogą pozostawić niewielką, ale krytyczną lukę.

Pytania, Które Powinieneś Zadać Swojemu Hostowi:

- Czy dostarczacie dokumentację związaną z przestrzeganiem przepisów oraz oferujecie pomoc w tym zakresie?

- Jak wygląda wasz proces reagowania na incydenty w czasie rzeczywistym?

- Jak długo przechowywane są dzienniki i czy są one zabezpieczone przed manipulacją?

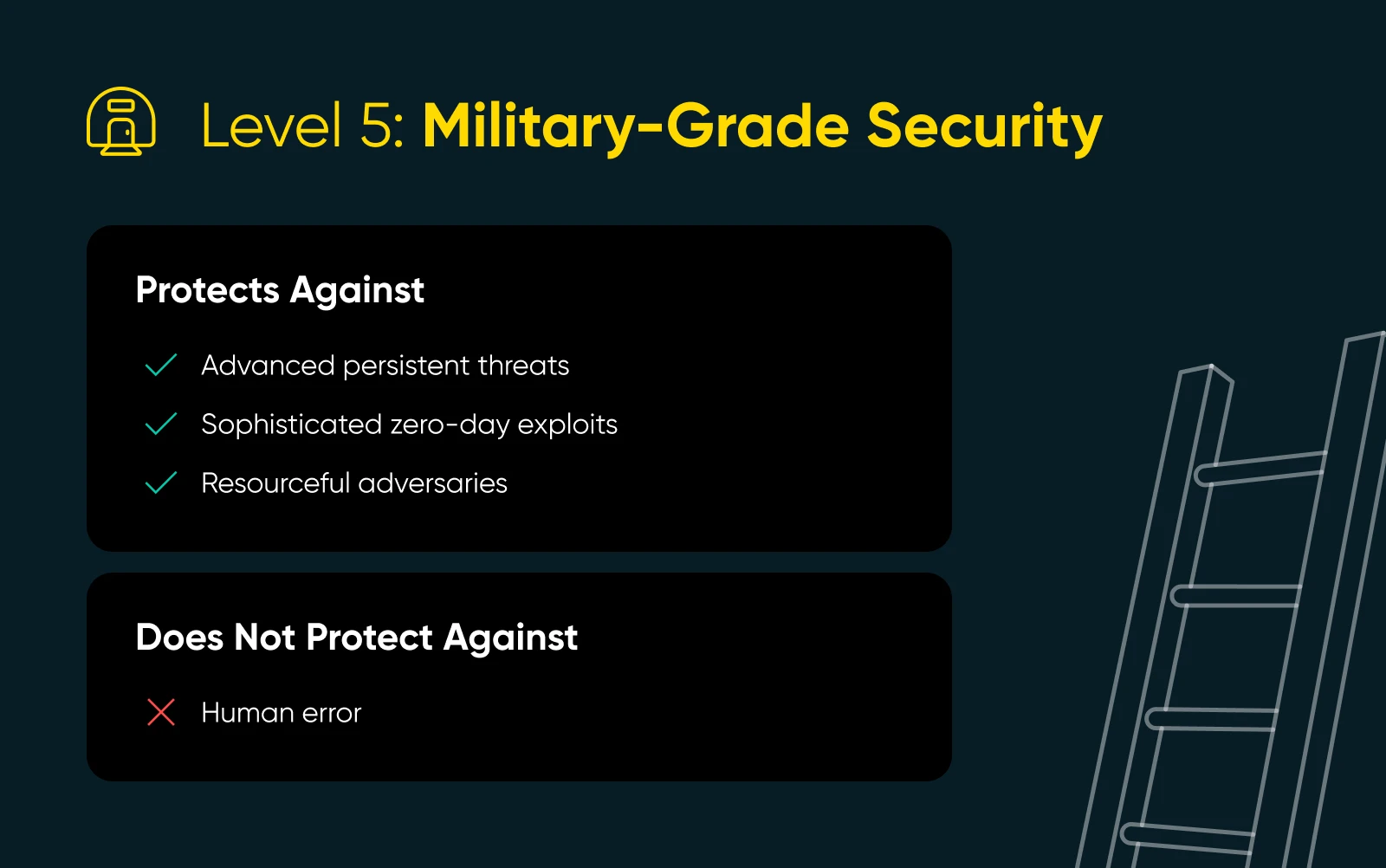

Poziom 5: Wojskowe, Nieprzebijalne Zabezpieczenia

To jest cyfrowy odpowiednik umocnionego bunkra z zamkami biometrycznymi, uzbrojonymi strażnikami i systemem filtracji powietrza, który przetrwałby apokalipsę. Chociaż większość małych firm nigdy nie będzie potrzebować poziomu 5, duże sieci Multisite WordPress lub organizacje rządowe/finansowe prowadzące aplikacje WP czasami wymagają obrony bez zaufania i napędzanej przez SI. Ten poziom oferuje:

- Architektura bezzaufaniowa: Każdy użytkownik, urządzenie i połączenie musi zweryfikować się na każdym kroku, bez wyjątków.

- Wykrywanie zagrożeń napędzane SI: Modele uczenia maszynowego sygnalizują anomalie w czasie rzeczywistym, wykrywając nawet najnowsze metody ataku.

- Indywidualna, specyficzna dla klienta infrastruktura bezpieczeństwa: Dedykowane serwery, w pełni izolowane środowiska i specjalnie dostosowane zasady firewall.

- Ciągłe testy penetracyjne: Regularne, symulowane ataki mające na celu znalezienie słabości zanim zrobią to prawdziwi atakujący.

Od czego Cię chroni

Prawie wszystko oprócz sytuacji, gdy ktoś fizycznie wejdzie do twojego centrum danych z złymi zamiarami. Ten poziom jest zaprojektowany, aby wytrzymać zaawansowane ciągłe zagrożenia, wyrafinowane ataki typu zero-day oraz najbardziej pomysłowych przeciwników.

Od Czego Nie Ochroni Cię

Błąd ludzki. Nawet najbardziej zaawansowane systemy nie uratują cię, jeśli ktoś załaduje malware pod postacią arkusza kalkulacyjnego lub ujawni dane uwierzytelniające w ataku phishingowym.

Dla Kogo Jest

Agencje rządowe, kontrahenci obronni, wielonarodowe korporacje w regulowanych branżach lub firmy zajmujące się wyjątkowo wrażliwą własnością intelektualną.

Ukryty Koszt Pozostania Tutaj

Ironicznie, zbyt duże zabezpieczenie twojego hostingu może być równie nieefektywne jak jego niedostateczne zabezpieczenie. Ochrona na poziomie 5 jest kosztowna i skomplikowana, więc jeśli nie potrzebujesz jej, marnujesz kapitał, który mógłbyś zainwestować gdzie indziej w swoim biznesie.

Pytania Do Twojego Hosta:

- Czy wspieracie segmentację sieci zero-trust?

- Czy modele SI mogą być dostosowane do mojego konkretnego środowiska?

- Jak często są przeprowadzane testy penetracyjne i kto je przeprowadza?

Twój Plan Działań Dojrzałości Bezpieczeństwa

Teraz, gdy znasz pięć poziomów, czas dowiedzieć się, gdzie jesteś — i czy to wystarczy dla Twojego biznesu dzisiaj (i jutro).

Postępuj zgodnie z tym czterostopniowym planem działania, aby się dowiedzieć.

Krok 1: Samoocena

Zapytaj siebie:

- Jakie funkcje bezpieczeństwa oferuje mój host na poziomie serwera?

- Jak szybko dowiem się, czy któryś z moich pluginów wprowadził lukę w zabezpieczeniach?

- Jak szybko mógłbym odzyskać stronę po jej całkowitym usunięciu?

- Czy mogę przywrócić całą swoją stronę WordPress — rdzeń, pluginy, motywy, bazę danych, media — jednym kliknięciem?

Jeśli nie jesteś pewien żadnej z tych odpowiedzi, Twój poziom dojrzałości w zakresie bezpieczeństwa jest prawdopodobnie niższy, niż myślisz.

Krok 2: Analiza Luki

Dopasuj swój obecny poziom do zagrożeń, które nie obejmuje. Na przykład:

- Na poziomie 1 jesteś narażony na ataki brute-force i złośliwe oprogramowanie.

- Na poziomie 2 nadal brakuje izolacji i zaawansowanego wykrywania zagrożeń.

- Na poziomie 3 brakuje narzędzi zgodności i niestandardowych zasad bezpieczeństwa.

Znajomość Twoich luk pozwala Ci zdecydować, czy akceptujesz te ryzyka, czy jesteś gotowy je zamknąć.

Krok 3: Plan Aktualizacji

Przejście z poziomu 1 na poziom 4 z dnia na dzień może być kosztowne i przytłaczające. Skoncentruj się zamiast tego na kolejnym logicznym kroku.

Jeśli korzystasz z podstawowego shared hosting, zacznij od dodania WAF i automatycznych skanów złośliwego oprogramowania, aby osiągnąć poziom 2. Jeśli już tam jesteś, postaw na izolację konta i ochronę przed atakami DDoS, aby przejść na poziom 3.

Krok 4: Sprawdzenie Zwrotu z Inwestycji

Czy inwestycja ma sens dla twojej firmy? Jeśli lepsze zabezpieczenia zapobiegną choćby jednej poważnej awarii lub włamaniu, koszt często zwraca się wielokrotnie. Na przykład wydanie 50 dolarów miesięcznie na ulepszony hosting, aby uniknąć strat wynikających z przestoju w wysokości 2500 dolarów, nie jest wydatkiem — to ubezpieczenie, które się opłaca.

Od Trybu Przetrwania Do Strategicznego Bezpieczeństwa

Poziom dojrzałości bezpieczeństwa twojego hostingu to decyzja biznesowa. Prowadzenie sklepu z dużym ruchem na poziomie 1 jest jak parkowanie twojego Ferrari w podejrzanej alejce. Z drugiej strony, płacenie za poziom 5, kiedy prowadzisz małego lokalnego bloga, jest jak zatrudnianie Służby Ochrony Państwa do pilnowania twojej szopy ogrodowej.

Optymalne rozwiązanie polega na znalezieniu poziomu, który chroni Twoje przychody, reputację i rozwój bez przepłacania za funkcje, z których nigdy nie skorzystasz.

W DreamHost budujemy bezpieczeństwo na każdym etapie naszego hostingu WordPress, od darmowego SSL i automatycznych aktualizacji po codzienne kopie zapasowe, skanowanie pod kątem złośliwego oprogramowania i wsparcie znające WordPress. Odkryj hosting WordPress DreamHost, znajdź idealne rozwiązanie i zapewnij swojej stronie ochronę, która pozwoli jej rozwijać się z pewnością siebie.

Zajmiemy się Kwestami Technicznymi

Zapewnij wydajność i niezawodność na poziomie przedsiębiorstwa dla swojej strony. Zostaw backend ekspertom – Ty skup się na swoim biznesie.

Zobacz więcej