Naruszenia danych nie są już rzadkością — stały się po prostu częścią tła, które towarzyszy naszemu cyfrowemu światu.

Prawdopodobnie już złapałeś się w skomplikowaną sieć jednej z nich.

Może nawet otrzymałeś e-mail od firmy informujący, że Twoje dane zostały ujawnione. A nawet jeśli nie otrzymałeś, to nie oznacza, że zostałeś oszczędzony. Oznacza to tylko, że nikt Ci nie powiedział.

Nawet jeśli jesteś bardzo ostrożny w sieci, Twoje dane mogą wpaść w niepowołane ręce, ale nie jesteś bezradny.

Możesz się teraz ochronić.

Zrozum, jak naruszenia danych wpływają na ludzi dzisiaj, dowiedz się, które dane osobiste powinieneś szczególnie chronić i postępuj zgodnie z naszymi krokami, aby zabezpieczyć swoje dane przed naruszeniem.

Wszystko znajdziesz poniżej.

Wpływ Naruszeń Danych Dzisiaj

Naruszenie danych ma miejsce, gdy osoba złośliwa (zazwyczaj określana jako „zły aktor”) uzyskuje nieautoryzowany dostęp do wrażliwych informacji, do których nie powinna mieć dostępu. Robi to poprzez zhakowanie lub znalezienie „tylnych drzwi” do mniej niż bezpiecznego systemu przechowywania danych.

Naruszenia danych mogą prowadzić do kradzieży tożsamości, tworzenia fałszywych kont na twoje imię, przejęcia kont oraz groźby okupu. Hakerzy mogą kraść informacje finansowe lub używać twoich danych osobowych do przeprowadzania oszustw phishingowych, gdzie tworzą e-maile, które wyglądają przekonująco na prawdziwe, aby oszukać ciebie lub kogoś, kogo znasz, do oddania pieniędzy lub poufnych informacji.

Skutki naruszenia bezpieczeństwa danych mogą obejmować utratę pieniędzy, uszczerbek na punktacji kredytowej, szkody dla reputacji oraz ogromne wyzwanie, jakim jest odbudowa twoich cyfrowych kont od podstaw.

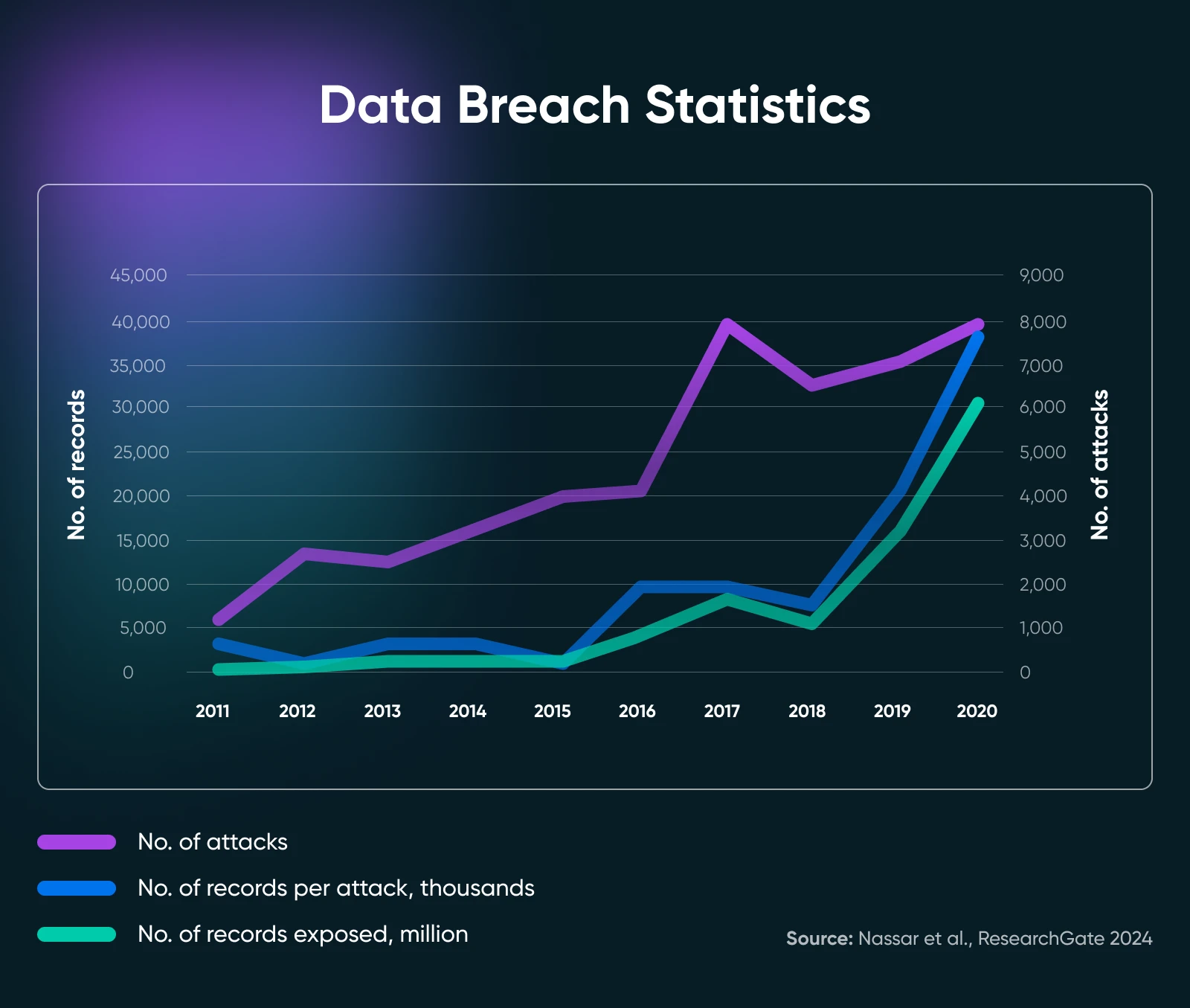

Jako że coraz więcej naszych danych osobowych jest przechowywanych online, a technologia zasilana przez SI ułatwia tworzenie złośliwych programów do zbierania danych, te naruszenia stają się bardziej potężne i powszechne!

Naruszenie danych to nie tylko abstrakcyjne pojęcie, które dotyczy dużych firm i osób posiadających mnóstwo aktywów do splądrowania.

Nawet jeśli nie zdajesz sobie sprawy, prawdopodobnie ktoś ingerował w Twoje dane osobowe.

Weźmy na przykład cyberatak z 2024 roku na ogromną firmę zajmującą się przetwarzaniem płatności zdrowotnych Change Healthcare, nazwany „najważniejszym i najbardziej znaczącym incydentem tego rodzaju w historii [amerykańskiego] systemu opieki zdrowotnej” przez Ricka Pollacka, Prezesa i CEO Amerykańskiego Stowarzyszenia Szpitali.

Grupa hakerów ukradła te dane, aby żądać za nie okupu, co opóźniło opiekę medyczną dla milionów osób i postawiło wiele mniejszych praktyk medycznych w obliczu zamknięcia z powodu utraty przychodów.

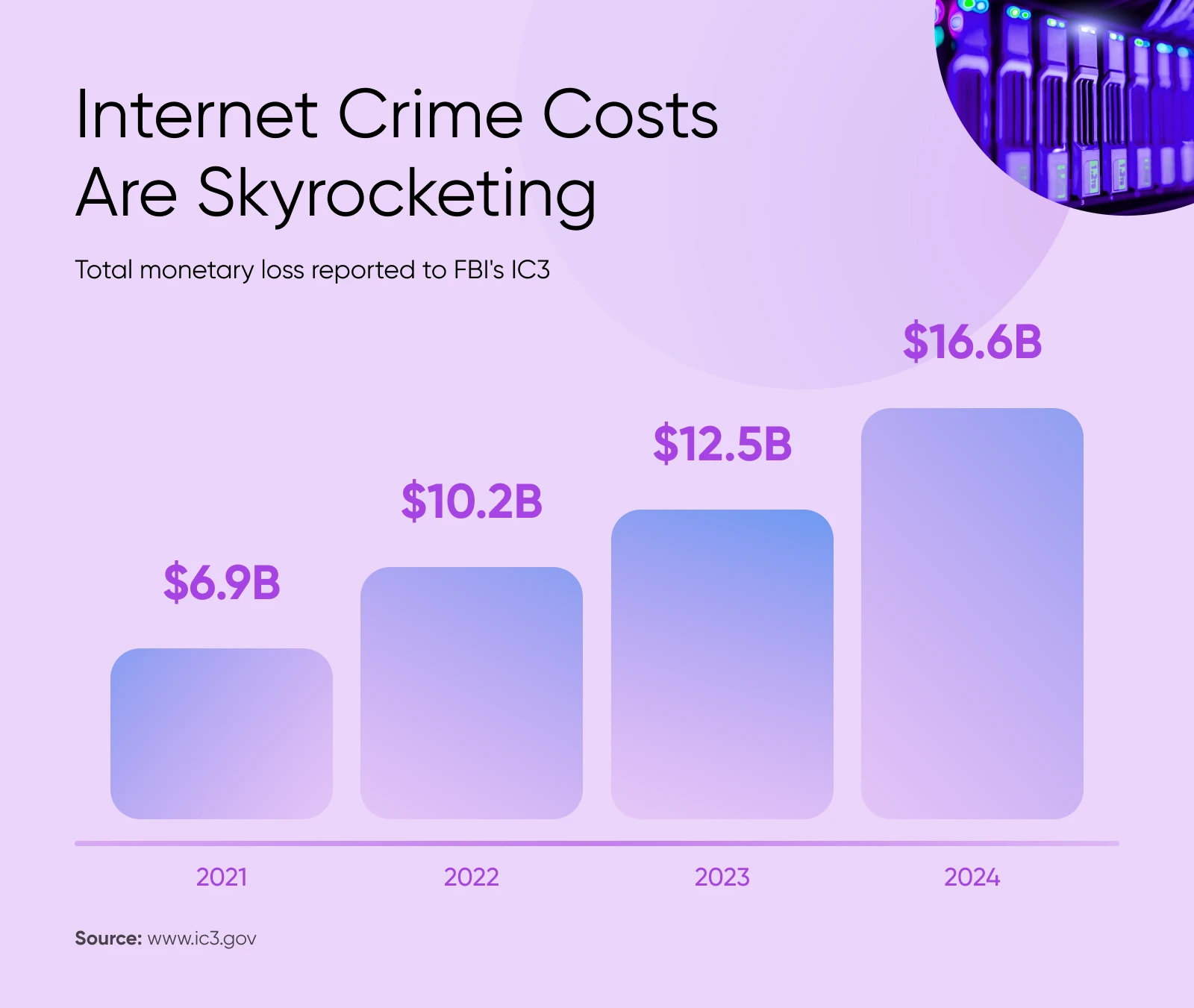

Zgodnie z danymi Centrum Skarg na Przestępstwa Internetowe FBI (IC3), gdzie setki tysięcy osób corocznie dokumentuje cyberprzestępstwa, naruszenia danych były jedną z głównych skarg w 2024 roku. Całkowite straty finansowe wynikające z przestępstw internetowych nadal rosną w szybkim tempie.

Jakie Dane Osobiste Muszę Chronić?

Za każdym razem, gdy korzystasz z aplikacji, odwiedzasz stronę internetową, czy nawet publikujesz coś w mediach społecznościowych, prawdopodobnie dzielisz się małymi fragmentami informacji osobistych, które muszą być chronione.

To może obejmować rzeczy takie jak…

- Twoje pełne imię i nazwisko

- Twoje hasła

- Twój numer ubezpieczenia społecznego

- Twoja data urodzenia

- Twoja lokalizacja

- Twoje informacje medyczne

- Twoje relacje

- Twoja historia w internecie

- Szczegóły Twojego urządzenia

- Twoje nawyki przeglądania

Jak do tego dochodzi?

Często udostępniasz takie informacje, kiedy zakładasz konto online lub dokonujesz płatności. Ponadto, wiele firm zbiera te dane za pomocą plików cookie i śledzących, aby w zamian zapewnić spersonalizowane reklamy i doświadczenia.

16 Sposobów Na Ochronę Twoich Danych Osobowych W Internecie

Niezależnie od tego, czy udostępniłeś informacje świadomie, czy zostały one zebrane po cichu w tle przez narzędzia, których używasz, oto 16 wskazówek, które powinieneś zastosować natychmiast, aby chronić swoje dane osobowe w najlepszy możliwy sposób.

Ogranicz Udostępnianie

Łatwym punktem wyjścia jest świadome obchodzenie się z informacjami, które publikujesz online. Udostępniaj tylko niezbędne informacje osobiste.

Im mniej danych udostępniasz publicznie, tym trudniej hakerom i brokerom danych wykorzystać cię.

Twórz Różne Tożsamości do Użytku Online

Rozważ udostępnianie różnych ilości lub rodzajów informacji w zależności od tego, co robisz w internecie.

Czy Twój bank faktycznie musi znać dużo informacji na Twój temat, czy serwis społecznościowy naprawdę potrzebuje Twojego pełnego imienia i nazwiska, adresu e-mail oraz daty urodzenia?

Tworzenie kilku person z różnym stopniem szczegółowości i dokładności może pomóc Ci ograniczyć ilość udostępnianych wrażliwych informacji i lepiej kontrolować, które strony uzyskują obraz Twojej pełnej tożsamości.

Oceń Każde Nowe Konto

Czasami, można niemal zobaczyć nadchodzące naruszenie danych, gdy weźmiesz pod uwagę praktyki, pochodzenie i model biznesowy firmy.

Nie wszystkie aplikacje i platformy będą odpowiedzialnie zarządzać danymi. Określ, jak bardzo ufasz nowej usłudze, na którą się zapisujesz, korzystając z tych wskazówek:

- Szukaj opinii użytkowników w sklepie z aplikacjami, na Reddit i na YouTube.

- Sprawdź politykę prywatności. Powinna być łatwo dostępna, jasna i zawierać informacje kontaktowe firmy.

- Rozważ, jak platforma zarabia. Jeśli jest darmowa, co sprzedają (twoje dane kontaktowe, twoje dane zachowań itp.), aby osiągnąć zysk?

- Rozważ miejsce pochodzenia. Firmy spoza twojego stanu lub kraju mogą mieć luźne przepisy dotyczące bezpieczeństwa.

- Czy adres URL w pasku adresu zawiera „https” i ikonę kłódki? To zapewnia, że jego certyfikat TLS jest aktualny, co zwiększa prawdopodobieństwo, że jest bezpieczny i legalny.

- Zauważyłeś nagły wzrost ilości spamu? Może to być związane z informacjami, które ostatnio udostępniłeś nowej platformie.

Znaj Swego Wroga

Bądź na bieżąco z tym, jakie organizacje i osoby zbierają dane, jak obecnie wykorzystują je do przeprowadzania oszustw oraz jakie najlepsze praktyki zalecają specjaliści ds. bezpieczeństwa.

Korzystaj z VPN w miejscach publicznych

Publiczne Wi-Fi jest notorycznie narażone na działania hakerów. VPN to usługa, na którą możesz się zapisać, która szyfruje twoje połączenie internetowe, zapewniając bezpieczeństwo danych nawet wtedy, gdy twoje połączenie nie jest prywatne.

Upewnij się, że używasz tego na wszystkich urządzeniach podczas korzystania z publicznych sieci!

Nie Ignoruj Tych Przypomnień O Aktualizacji

Oczywiście, łatwo jest po prostu kliknąć, aby zamknąć te małe wyskakujące okienka z aktualizacjami bezpieczeństwa, które zawsze pojawiają się, gdy jesteś właśnie w trakcie czegoś. Oprzyj się pokusie!

Zainstaluj natychmiast aktualizacje dla twoich systemów operacyjnych, aplikacji i urządzeń, aby chronić się przed najnowszymi zagrożeniami. Te aktualizacje nie zawsze dotyczą wprowadzania nowych funkcjonalności; często zawierają także kluczowe łatki bezpieczeństwa.

Jeśli twoje urządzenie ma opcję automatyzacji procesu aktualizacji, zalecamy włączenie jej, abyś nawet nie miał szansy zapomnieć.

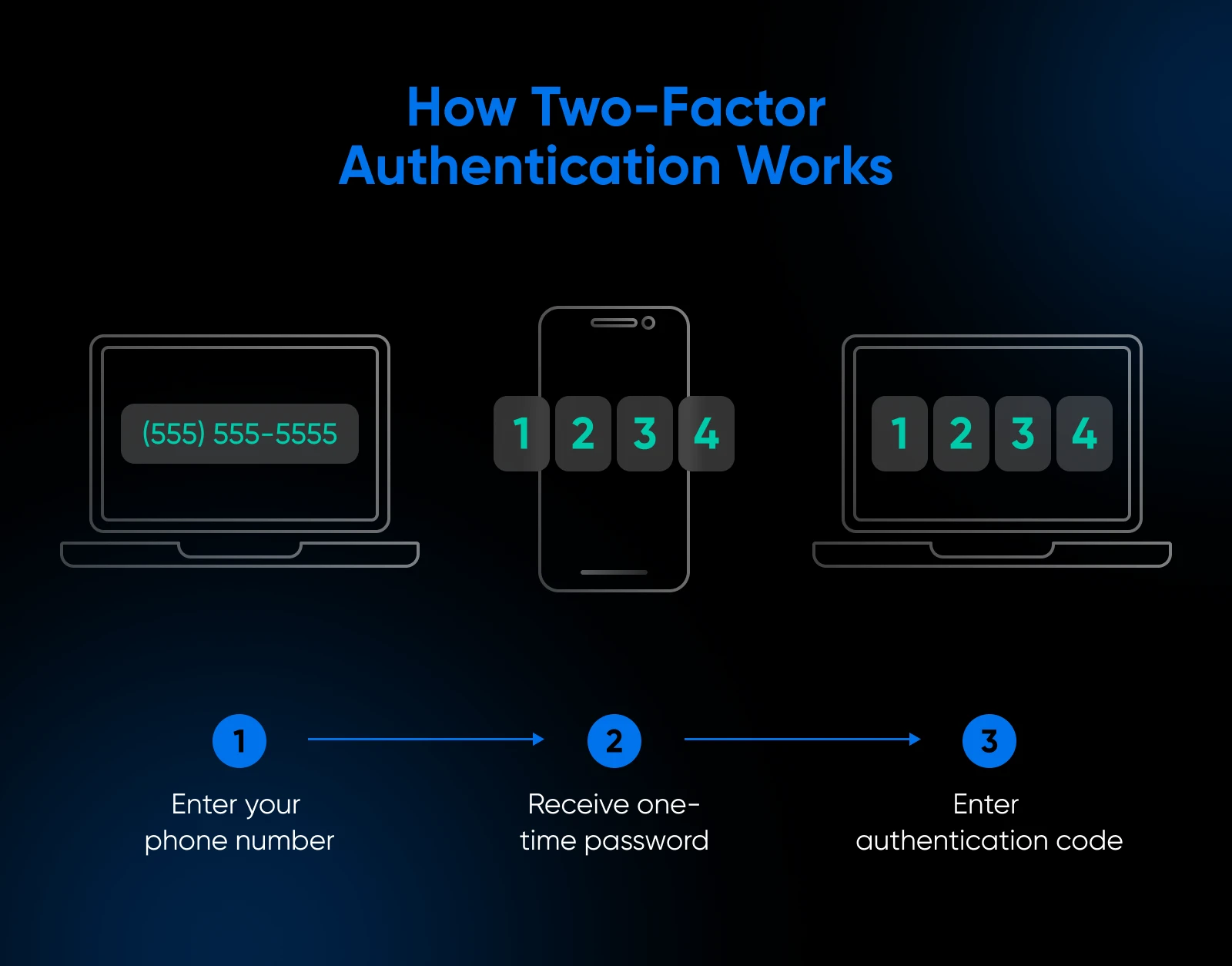

Skonfiguruj 2FA

Uwierzytelnianie dwuskładnikowe (2FA) dodaje dodatkową warstwę zabezpieczeń, wymagając kodu lub weryfikacji wysyłanej na inne konto lub urządzenie — wszystko to oprócz Twojego hasła.

Nawet jeśli ktoś ukradnie twoje hasło, nie uzyska dostępu do twojego konta bez drugiego czynnika. Oprócz silnych haseł, 2FA to jeden z najprostszych i najlepszych sposobów, aby pokazać hakerom, że nie jesteś łatwym celem.

Ogranicz Dostęp Wielkich Technologii Do Twojego Życia

Pewnie nie jest zaskoczeniem, że Amazon zbiera ogromne ilości danych na temat twoich zakupowych zwyczajów. Jedynym sposobem, aby całkowicie uniknąć śledzenia, jest zaprzestanie tam zakupów, ale możesz podjąć kroki, aby zmniejszyć wykorzystanie twoich danych.

Na przykład, możesz zapobiec używaniu przez Amazon Twoich danych do personalizowanych reklam. Jeśli korzystasz z usługi Alexa lub jakichkolwiek urządzeń należących do Amazona (takich jak Kindle), możesz zmienić rodzaj zbieranych przez nie informacji.

Ten artykuł ułatwia proces.

Klikaj Rozważnie

Unikaj klikania w wyskakujące okienka, teksty, linki i załączniki — czyli wszystko, czego nie rozpoznajesz, czego się nie spodziewałeś lub co zostało wysłane z wątpliwego źródła.

Ataki phishingowe często wysyłają ci coś, na co można kliknąć, co zbiera informacje w tle lub przekierowuje cię gdzie indziej, gdzie spróbują je od ciebie uzyskać dobrowolnie. W związku ze wzrostem popularności tego rodzaju ataków, zastanów się dwa razy, zanim zaczniesz wchodzić w interakcję z czymkolwiek, co dostajesz cyfrowo.

Zastanów Się Nad Swoją Przeglądarką

Wielu z nas po prostu używa przeglądarki, która była zainstalowana na naszych urządzeniach. Jednakże, innym sposobem na uniknięcie naruszeń danych jest używanie przeglądarki skoncentrowanej na prywatności. Firefox jest popularną opcją, która jest znana z minimalnego zbierania danych. Inne opcje to Brave i DuckDuckGo.

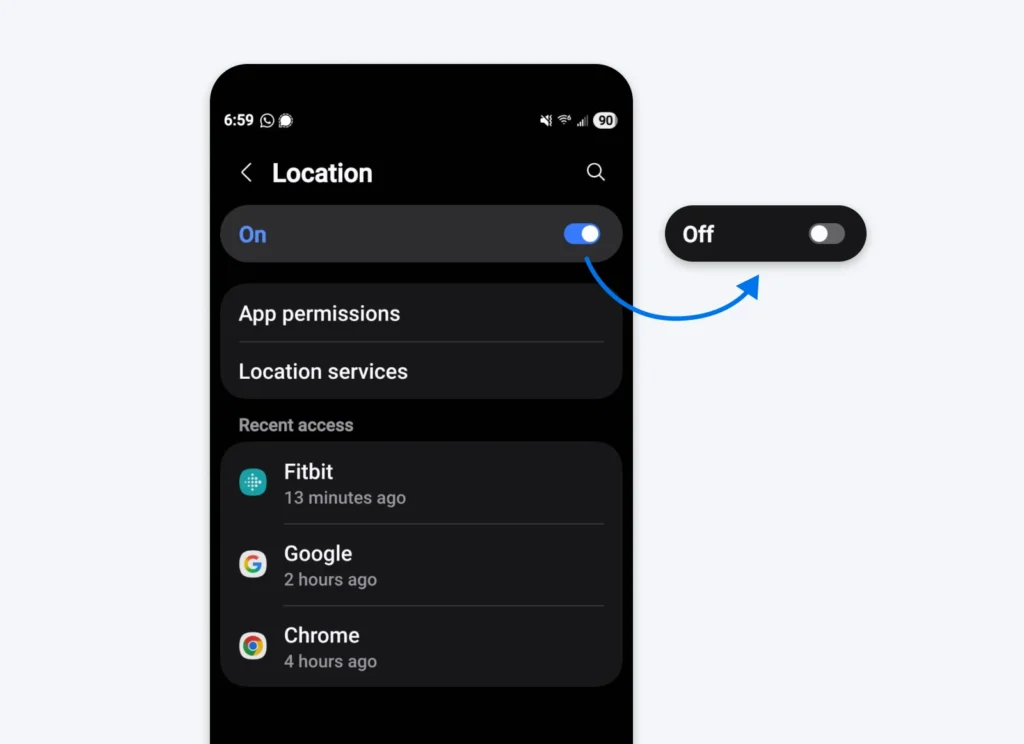

Następnie pamiętaj o regularnym czyszczeniu danych przeglądania, w tym plików cookie, plików pamięci podręcznej oraz zapisanych uprawnień. Sprawdź także swoje uprawnienia, aby wyłączyć dostęp do lokalizacji, kamery i mikrofonu. Możesz je włączyć ponownie ręcznie, gdy będą Ci potrzebne.

Przestań Udostępniać Swoją Lokalizację Wszędzie

Wiele aplikacji mobilnych udostępnia Twoje dane lokalizacyjne bezpośrednio firmom trzecim lub na aukcjach, gdzie informacje te mogą być kupowane na potrzeby reklamy. Jeśli to nie wystarczy, by cię przestraszyć, maklerzy danych zdają sobie z tego sprawę. Biorą udział w tych aukcjach i składają niskie oferty, aby zabezpieczyć ogólne informacje o lokalizacji, nawet bez płacenia za nie.

Unikaj tego, wyłączając udostępnianie lokalizacji na wszystkich swoich urządzeniach oraz w każdej pobranej aplikacji. Możesz to ponownie włączyć selektywnie, gdy zajdzie taka potrzeba.

Zostań Jeszcze Bardziej Ukrytym W Sieci

Konta w mediach społecznościowych to główne źródło zbierania danych osobowych. Dostosuj ustawienia swojego profilu, aby zachować jak największą prywatność i pamiętaj, że każda udostępniona informacja może trafić w nieznane ręce.

Unikaj angażowania się w wiadomości od osób, których nie znasz lub którym nie ufasz. Nie bój się również używać przycisków blokowania i zgłaszania, jeśli coś wydaje się podejrzane!

Zatrzymaj Śledzenie na Swojej Drodze

Większość stron internetowych korzysta z ukrytych kodów śledzenia (znanych jako ciasteczka), które zbierają dane na temat Twojej aktywności. Zablokowanie tych ciasteczek może zapobiec przekazywaniu Twoich informacji reklamodawcom, brokerom danych i oszustom.

Ten poradnik pomoże Ci zablokować ciasteczka w najpopularniejszych przeglądarkach.

Możesz również zwiększyć ochronę, korzystając z rozszerzeń przeglądarki skoncentrowanych na prywatności, które automatycznie blokują śledzenie. Do popularnych opcji należą Privacy Badger i uBlock.

Usuń Swoje Dane Z Internetu

Czy kiedykolwiek wpisałeś swoje imię lub jakiekolwiek inne w Google i byłeś zszokowany ilością informacji, jakie można znaleźć?

Strony, które pojawiają się w tych wyszukiwaniach — na przykład Intelius, Spokeo i BeenVerified — to wszyscy brokerzy danych, którzy zbierają informacje osobiste i ułatwiają oszustom i spamerom dostęp.

Na szczęście możesz składać wnioski o rezygnację, aby zmniejszyć swoją widoczność na tych stronach. Ale nie zapomnij sprawdzać regularnie. Twoje dane mogą być ponownie dodane do tych źródeł, ponieważ ciągle przeszukują sieć, aby kompilować profile osób.

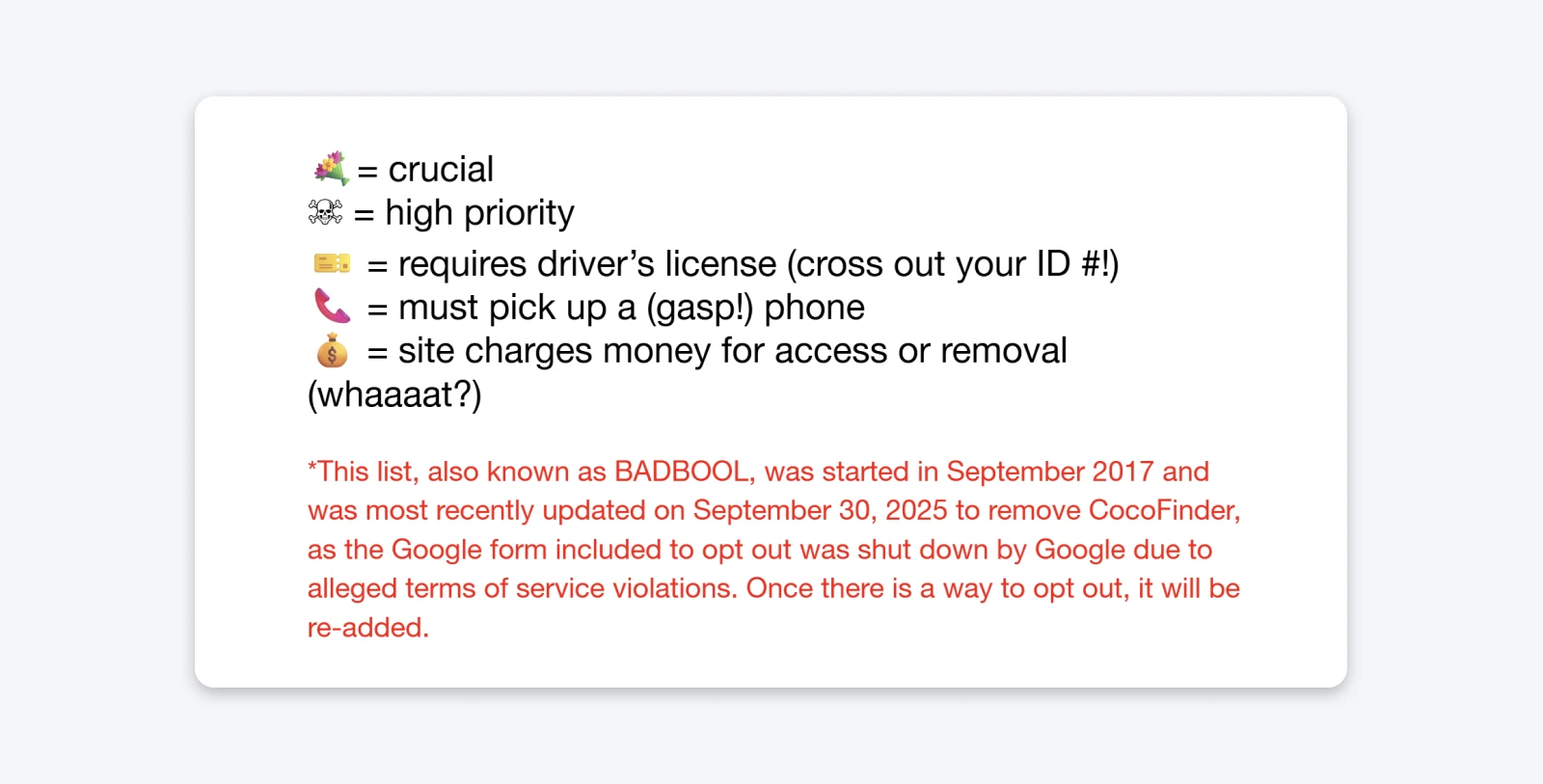

Sprawdź zabawnie nazwaną Big Ass Data Broker Opt-Out List, aby ustalić priorytety w podejściu do tego projektu.

Posprzątaj Swoje Aplikacje I Konta

To jest proste: Usuń aplikacje i konta, z których już nie korzystasz. Porzucone konta, za które nikt nie nadzoruje i niewykonane aktualizacje bezpieczeństwa, są głównymi celami dla hakerów.

Aby zidentyfikować dawno zapomniane profile, sprawdź, co masz zapisane w swoim menedżerze haseł. Możesz również przeszukać swoją skrzynkę e-mail pod kątem fraz takich jak „nowe konto”, „nowe hasło” lub „witamy”, aby znaleźć stare lub zapomniane konta.

Pamiętaj, usuwanie aplikacji z telefonu lub komputera zazwyczaj nie usuwa Twojego konta! Postaraj się dodatkowo posprzątać te konta, aby zmniejszyć ilość danych osobowych, które krążą gdzieś tam i czekają, by zostać przechwycone.

Nie Zapomnij o Innych Podłączonych Urządzeniach

W końcu konsole do gier, inteligentne głośniki, a nawet domowe urządzenia takie jak lodówka, mogą zbierać wrażliwe dane, jeśli są podłączone do internetu.

Przejrzyj ustawienia prywatności dla wszystkich powyższych elementów w swoim domu i ogranicz zbędne udostępnianie oraz zbieranie danych.

Co Robić, Gdy Twoje Dane Zostaną Naruszone

Dziś naruszenia danych to nie kwestia tego, czy do nich dojdzie — to raczej kwestia kiedy.

Wiedza na temat tego, jak szybko reagować, stosując się do tych wskazówek, może chronić twoje finanse, tożsamość i cyfrowe życie.

Oceń Rzeczywiste Ryzyko

Pierwszym krokiem jest zrozumienie, jakie informacje zostały ujawnione. Nie wszystkie naruszenia są równie niebezpieczne.

Na przykład, jeśli skradziono tylko twoje imię i e-mail, możesz zobaczyć więcej spamu.

Ale jeśli wrażliwe dane, takie jak Twój numer ubezpieczenia społecznego czy dane logowania do instytucji finansowej zostały naruszone, ryzyko kradzieży tożsamości i oszustwa gwałtownie wzrasta.

Powiadomienia od firm często dokładnie informują, co zostało dotknięte. Możesz wykorzystać tę informację, aby zdecydować, ile z poniższych porad chcesz zastosować.

Ustaw Alerty Oszustw Na Twoim Koncie Kredytowym

Możesz wystąpić o alert oszustwa w którejkolwiek z trzech głównych agencji kredytowych (Experian, TransUnion i Equifax).

To ostrzeżenie informuje pożyczkodawców, że możesz być ofiarą kradzieży tożsamości, dlatego powinni podjąć dodatkowe kroki, aby potwierdzić, że jesteś osobą, za którą się podajesz, zanim zatwierdzą jakikolwiek kredyt na twoje nazwisko.

Kiedy aktywujesz alert w jednym biurze, przydatnie automatycznie stosuje się on do wszystkich trzech. Standardowe alerty trwają jeden rok, z możliwością odnowienia.

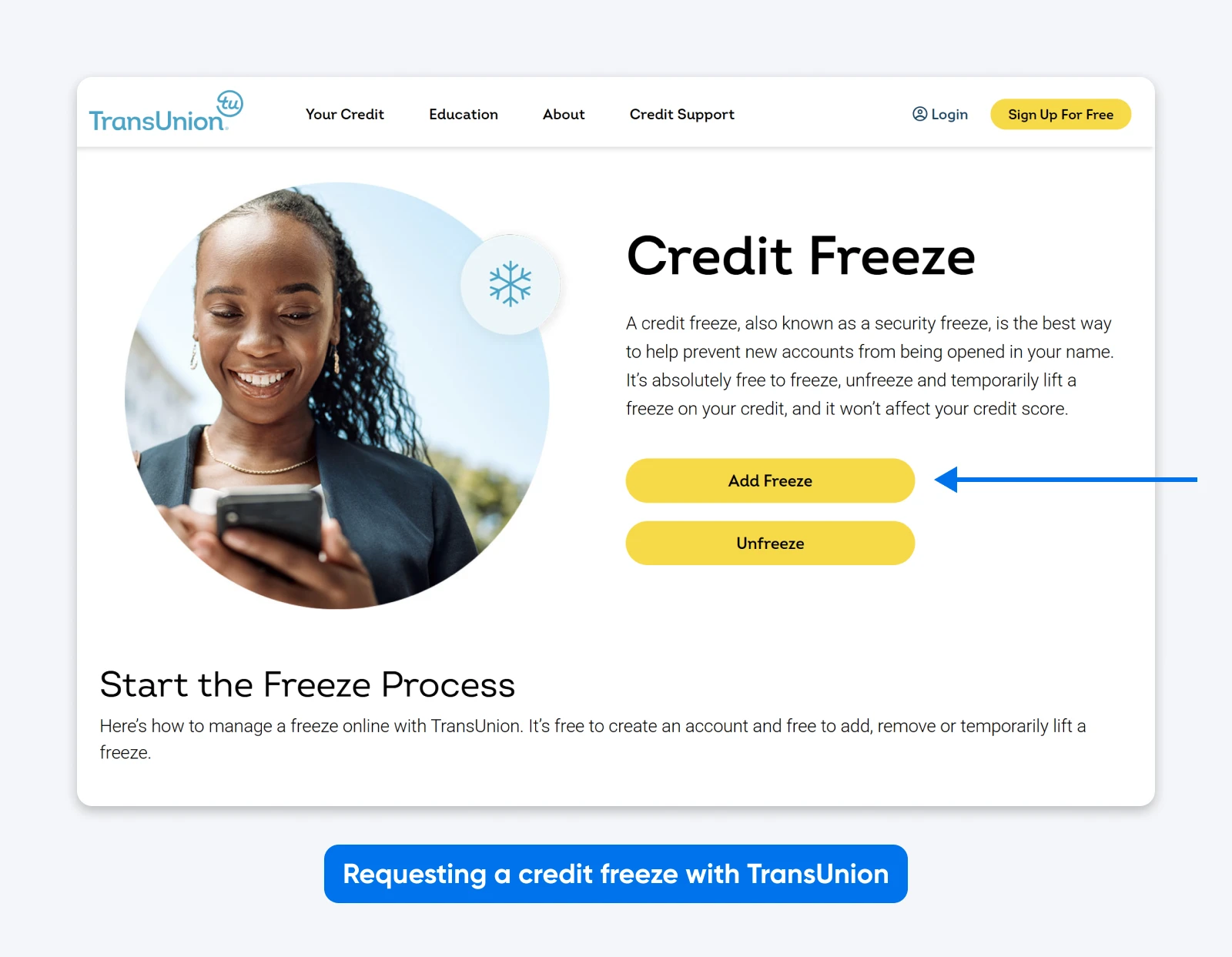

Zamroź Swoje Kredyty

Zamrożenie twoich raportów kredytowych w każdym biurze kredytowym indywidualnie zatrzymuje każdego przed dostępem do twojego pliku kredytowego w celu otwarcia nowych kont.

Chociaż zamrożenie zapewnia doskonałą ochronę, może oczywiście komplikować legalne wnioski kredytowe. Jeśli musisz zrobić coś takiego jak złożenie wniosku o pożyczkę lub otwarcie karty kredytowej w tym czasie, możesz tymczasowo zdjąć zamrożenie.

Zatrudnij Usługę Usuwania Danych

Specjalistyczne usługi mogą przeszukiwać dark web w poszukiwaniu skradzionych danych osobowych i próbować je usunąć. Dark web jest zdecentralizowany i anonimowy, co sprawia, że ręczne usuwanie jest niemal niemożliwe dla większości osób — dlatego istnieją płatne usługi tego typu.

Chociaż te usługi nie są doskonałe, mogą znacznie zmniejszyć ilość Twoich osobistych informacji, które krążą w sieci, redukując Twoje ryzyko oszustwa lub phishingu.

Niektóre z tych usług skupiają się tylko na regularnym internecie lub brokerach danych, więc upewnij się, że wybierasz taką, która obejmuje dark web, jeśli wrażliwe lub cenne informacje zostały naruszone.

Apel Do Legalnych Brokerów Danych

Poza dark webem, twoje informacje są najczęściej narażone, gdy są zbierane i sprzedawane przez brokerów danych.

Możesz samodzielnie wysłać prośby do tych brokerów o usunięcie i niesprzedawanie Twoich danych, lub możesz skorzystać ze specjalistycznej usługi usuwania danych, która pomoże Ci to załatwić.

Zgodność z twoją prośbą będzie zależała od lokalnych przepisów brokera danych, ale ten krok może ograniczyć ekspozycję twoich danych i utrudnić oszustom dostęp do twoich informacji.

Ten artykuł omawia kilka dobrych opcji dla dostawców usług usuwania danych, którzy skanują dark web, brokerów danych i więcej.

Uważnie Obserwuj Swoje Aplikacje Płatnicze

Aplikacje do płatności cyfrowych, takie jak Cash App, Venmo i Zelle, często mają słabsze zabezpieczenia niż banki i firmy wydające karty kredytowe. Dlatego jeśli twoje dane zostały gdzieś uzyskane, wielu przestępców natychmiast skieruje się na te platformy, aby sprawdzić, czy mogą się włamać.

Bądź czujny na wszelkie niecne użycie, włączając powiadomienia o transakcjach, dzięki czemu zostaniesz niezwłocznie poinformowany o wszelkiej aktywności.

Zgłoś nieautoryzowane transakcje tak szybko, jak to możliwe. Oszuści często testują, czy zwracasz uwagę, dokonując na początku bardzo małych transakcji. Jeśli szybko wykryjesz oszukańcze wydatki, wiele platform płatniczych nawet ci je zwróci.

Dodatkowo, upewnij się, że 2FA oraz inne dostępne środki bezpieczeństwa są włączone w tych aplikacjach.

Zaktualizuj Wszystkie Swoje Hasła

Po naruszeniu danych jednym z najważniejszych kroków jest zmiana haseł.

Niektórzy polecaliby aktualizację tylko dotkniętych kont, ale my twierdzimy, że to dobry moment, aby zaktualizować wszystko — szczególnie jeśli ponownie używasz haseł. Jeśli hakerzy uzyskają dostęp do jednego konta, często próbują tych samych danych uwierzytelniających na innych.

Teraz jest czas, aby stworzyć silne, unikalne hasła do każdego konta online. Unikaj używania tych samych lub podobnych haseł na różnych stronach.

Martwisz się, że nie będziesz w stanie zapamiętać ich wszystkich? Rozważ użycie menedżera haseł, aby generować i bezpiecznie przechowywać skomplikowane hasła. Wtedy wszystko, co musisz zrobić, to zapamiętać, jak zalogować się na tę jedną stronę.

Jeśli nie wiesz, od czego zacząć, skoncentruj się najpierw na kontach bogatych w poufne informacje, takich jak e-mail i bankowość.

Bądź Na Bieżąco!

Po naruszeniu danych, hakerzy często wykorzystują te informacje do przeprowadzenia ukierunkowanych ataków phishingowych.

Mogą podawać się za legalne źródła, takie jak twój bank, agencje rządowe, a nawet przyjaciół, aby skłonić cię do udostępnienia więcej wrażliwych informacji.

Obserwuj te typowe oznaki wyłudzania informacji (phishingu):

- Pilne wiadomości nakłaniające cię do natychmiastowego działania

- Adresy e-mail i język, który wygląda nietypowo, nawet jeśli jest tylko nieznacznie inny

- Niespodziewane załączniki

- Żądania wrażliwych informacji lub szczegółów, które osoba pytająca powinna już posiadać, jak numery kont, adresy i nazwiska

Najczęstsze Pytania O Naruszenia Danych

Czym jest naruszenie danych?

Naruszenie danych występuje, gdy nieautoryzowane strony uzyskują dostęp do wrażliwych informacji, takich jak hasła, dane finansowe lub dane osobowe.

Jak mogę się dowiedzieć, czy byłem dotknięty naruszeniem danych?

Spodziewaj się powiadomienia, jeśli firma odkryje, że Twoje dane zostały zebrane podczas niedawnego cyberataku. Jednakże, to nie jest niezawodne rozwiązanie. Twoje dane mogą być nadal zagrożone bez Twojej wiedzy.

Jakie dane osobiste są najbardziej narażone podczas naruszenia danych?

Informacje, które najczęściej są celem ataków, to hasła, numery ubezpieczenia społecznego, dane karty kredytowej, dokumentacja medyczna oraz dane dotyczące zachowań, takie jak historia przeglądania i zakupów.

Co powinienem zrobić natychmiast po naruszeniu danych?

Oceń rodzaj danych, które zostały ujawnione, aby zrozumieć, jak starannie musisz przeprowadzić czyszczenie, aktualizować hasła, włączyć 2FA, ustawić alerty dotyczące oszustw i/lub zamrożenia kredytów, rozważyć usługi usuwania danych oraz ciągle monitorować konta pod kątem podejrzanej aktywności.

Dbaj O Swoje Bezpieczeństwo

Naruszenia danych są nieuniknione w dzisiejszym cyfrowym świecie, ale to nie znaczy, że jesteś bezsilny.

Rozumiejąc, jakie informacje osobiste narażone są na ryzyko bezpieczeństwa i podejmując proaktywne kroki — takie jak kontrola twojego śladu cyfrowego, stosowanie silnych praktyk bezpieczeństwa oraz szybkie reagowanie po naruszeniu — możesz zmniejszyć swoją podatność i ochronić się przed najgorszymi konsekwencjami.